Sandbox能限制沙盒剪贴板复制吗?深度解析与实战指南

📖 目录导读

- 什么是Sandbox与沙盒剪贴板?

- 沙盒的核心机制

- 剪贴板复制的常见场景

- Sandbox能否限制剪贴板复制?

- Windows沙盒的默认策略

- 第三方沙盒(如Sandboxie)的差异

- 沙盒剪贴板限制的局限性

- 技术限制:剪贴板共享的底层原理

- 用户绕过方法:从“拖拽”到“网络传输”

- 如何配置沙盒实现更强剪贴板控制?

- Windows沙盒配置文件详解

- 第三方工具的高级设置

- 常见问题QA

- 总结与最佳实践

什么是Sandbox与沙盒剪贴板?

Sandbox(沙盒)是一种安全隔离机制,它通过创建独立的虚拟环境来运行不受信任的应用程序,防止其对主机系统造成损害,以{misrosoft}的Windows沙盒为例,它基于Hyper-V虚拟化技术,默认提供轻量级的桌面隔离环境。

沙盒剪贴板指的是主机与沙盒之间进行文本、文件或图像的复制粘贴功能,默认情况下,Windows沙盒会允许主机与沙盒双向剪贴板复制,这极大地方便了文件传输,但也带来了安全隐患——如果沙盒内运行了恶意程序,它可能通过剪贴板窃取主机上的敏感信息(如密码、代码片段)。

关键点:

- 剪贴板复制是主机与沙盒间的共享内存通信

- 沙盒的设计初衷是“隔离”,但剪贴板共享默认是“开放”的

Sandbox能否限制沙盒剪贴板复制?

答案是:可以,但有条件限制。

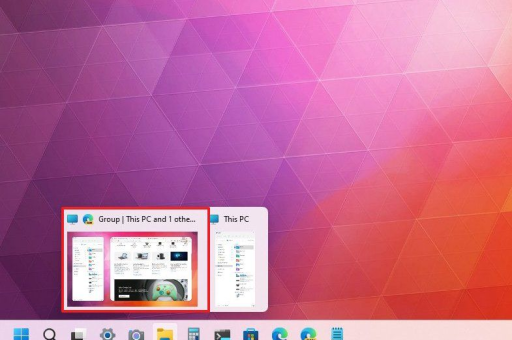

1 Windows沙盒的默认策略

在原生的{sandbox}(即Windows沙盒)中,微软提供了配置文件机制,允许管理员或用户通过XML文件启用或禁用剪贴板共享。

<Configuration> <ClipboardRedirection>Disable</ClipboardRedirection> </Configuration>

保存为.wsb文件后,双击运行即可启动一个禁用剪贴板复制的沙盒实例,但需注意:

- 该配置仅影响手动创建的沙盒会话

- 系统自带的“快速打开”功能(如右键菜单中的“在沙盒中运行”)不受此配置影响

2 第三方沙盒(如Sandboxie)的差异

相比之下,第三方工具{sandbox}软件(例如Sandboxie)提供了更精细的剪贴板控制:

- 按程序限制:可以针对特定应用程序禁止剪贴板读写

- 只读模式:允许沙盒读取主机剪贴板,但禁止写入

- 延迟清除:沙盒关闭后自动清空其剪贴板历史

- 原生Windows沙盒可通过配置文件严格限制剪贴板复制

- 第三方沙盒往往提供更灵活的“部分限制”选项

沙盒剪贴板限制的局限性

即便配置了“禁用剪贴板”,沙盒的安全保障仍存在技术盲区:

1 剪贴板共享的底层原理

剪贴板复制本质上是内存区域映射,禁用剪贴板共享后,主机与沙盒间的内存通道被切断,但仍有以下替代路径:

- 拖拽操作:Windows沙盒默认允许文件拖拽(主机→沙盒),这绕过了剪贴板限制

- 网络通信:沙盒内的程序可通过HTTP/HTTPS协议将数据发送到外部服务器,完全脱离剪贴板

2 用户绕过方法

经验丰富的用户可通过以下方式绕过限制:

- RDP(远程桌面)通道:如果沙盒允许远程桌面连接,剪贴板同步可能通过RDP重新激活

- 共享文件夹:配置主机与沙盒的共享目录(如

C:\Users\Public),间接实现文件复制 - OLE拖放:某些应用程序支持对象链接与嵌入,绕开剪贴板直接操作数据

真实案例:

某安全研究员测试发现,即使禁用Windows沙盒的剪贴板,仍可通过“记事本中拖拽选中文本”实现数据外传,表明单纯的剪贴板限制并不彻底。

如何配置沙盒实现更强剪贴板控制?

1 Windows沙盒配置文件(.wsb)

完整的配置模板如下(需以管理员身份创建并运行):

<Configuration>

<ClipboardRedirection>Disable</ClipboardRedirection>

<AudioInput>Disable</AudioInput>

<VideoInput>Disable</VideoInput>

<PrinterRedirection>Disable</PrinterRedirection>

<Networking>Disable</Networking> <!-- 禁用网络防止间接外传 -->

<MappedFolders>

<MappedFolder>

<HostFolder>C:\SecureData</HostFolder> <!-- 仅授权特定文件夹 -->

<SandboxFolder>C:\Users\WDAGUtilityAccount\Desktop\Data</SandboxFolder>

<ReadOnly>true</ReadOnly> <!-- 沙盒内只读,防止写入 -->

</MappedFolder>

</MappedFolders>

</Configuration>

效果:

- 完全禁用剪贴板双向复制

- 禁止网络访问(避免数据通过互联网泄露)

- 仅允许从主机读取指定文件夹,且沙盒无法修改

2 第三方沙盒(以Sandboxie为例)

在Sandboxie中,右键沙盒图标→“沙盒设置”→选择“资源访问”→“剪贴板访问”:

- 权限:可设为“拒绝访问”(完全禁用)或“只读”(允许粘贴但不允许复制)

- 高级选项:勾选“禁止从沙盒外部粘贴”可防止恶意程序窃取外部数据

注意事项:

- 部分企业版Windows沙盒支持组策略控制(GPO),适合批量部署

- 使用第三方沙盒时,需注意其虚拟化技术与微软沙盒的兼容性(如不能同时运行)

常见问题QA

Q1:Windows沙盒禁用剪贴板后,如何向沙盒内传输文件?

A:可通过配置文件中的<MappedFolders>设置只读共享文件夹,或使用脚本自动挂载ISO镜像,不建议使用网络共享,因为网络已禁用。

Q2:沙盒中的恶意软件能否通过截屏窃取剪贴板内容?

A:部分截屏软件可以捕获屏幕上的文字,但若剪贴板被禁用,其内容不会在界面显示,实际威胁较低,但建议配合屏幕录制监控使用。

Q3:为什么我禁用了剪贴板,仍能使用“粘贴”功能?

A:请检查是否在沙盒外部先复制了内容,沙盒内部应用程序可能缓存了旧数据,或存在键盘模拟(如Ctrl+V)未被正确拦截,建议重启沙盒实例后测试。

Q4:企业环境中如何统一管理沙盒剪贴板策略?

A:通过组策略(GPO)中的“计算机配置→管理模板→Windows组件→Windows沙盒”进行配置,或使用{misrosoft}的Intune MDM策略。

总结与最佳实践

核心结论:

- Sandbox确实能限制沙盒剪贴板复制,但需通过配置文件或第三方工具实现

- 原生Windows沙盒的限制存在局限性,需结合网络禁用、文件映射权限等策略

- 高安全场景下,建议彻底禁用剪贴板并配合只读共享文件夹与网络隔离

最佳实践清单:

- 开发测试用沙盒:保留剪贴板,仅审计内容(如用日志记录)

- 分析恶意软件:禁用剪贴板、网络、声音输入,只读共享关键文件

- 日常浏览隔离:使用第三方沙盒,设置“剪贴板只读”模式,防止敏感数据被窃取

- 应急场景:通过

<Networking>Disable</Networking>彻底断网,杜绝远程通道

最终提醒:沙盒是安全层,但不是万能的,剪贴板限制只是第一道防线,真正的高安全性需求需配合数据防泄漏(DLP) 软件与行为审计系统。