沙盒环境可以修改浏览器内核设置吗?全面解析与实操指南

📚 文章目录导读

- 沙盒环境基础概念 – 什么是沙盒?浏览器沙盒的工作原理

- 浏览器内核设置详解 – 内核参数、标志位与功能开关

- 沙盒内修改内核的可能性分析 – 技术限制与可行边界

- 实操案例与工具推荐 – 在Windows沙盒中测试内核修改

- 安全性权衡与最佳实践 – 修改后的风险与回报

- 常见问题QA – 读者高频疑问解答

沙盒环境基础概念

1 什么是沙盒?

沙盒(Sandbox)是一种隔离运行环境,用于运行不受信任或需要测试的软件,使其无法影响宿主系统,在Windows系统中,微软提供了内置的windows沙盒功能,可快速创建轻量级虚拟机。

关键特征:

- 隔离性:沙盒内的操作不会影响主机

- 临时性:关闭沙盒后所有更改丢失

- 轻量化:基于容器技术,启动快、资源占用小

2 浏览器沙盒的双层含义

当我们说“沙盒环境”时,通常指两种不同层面:

- 操作系统级沙盒:如Windows沙盒、Docker容器、虚拟机

- 浏览器自身沙盒:Chrome/Edge的标签页隔离机制

重点提示:本文主要讨论第一种,即在整个操作系统沙盒中修改浏览器内核设置。

浏览器内核设置详解

1 什么是浏览器内核设置?

浏览器内核(如Chromium、Gecko、WebKit)包含大量底层参数,用于控制渲染、安全、性能等功能,常见设置包括:

- GPU加速开关:

--disable-gpu/--enable-gpu-rasterization - 隐私沙盒功能:

--privacy-sandbox-ads-apis - WebRTC设置:

--disable-webrtc - JavaScript引擎参数:

--js-flags(V8引擎优化) - 安全限制:

--no-sandbox(禁用浏览器自身沙盒)

2 如何修改内核设置?

在正常环境中,用户可通过:

- 命令行启动参数:如

chrome.exe --disable-web-security - about:flags页面:实验性功能开关

- 注册表/配置文件:如Chromium的

Local State文件

沙盒内修改内核的可能性分析

1 技术限制

在Windows沙盒中修改浏览器内核设置理论上可行,但存在以下限制:

限制1:沙盒仅提供最小化Windows环境 Windows沙盒基于精简版系统,可能缺少必要的组件或驱动支持某些内核功能。

限制2:修改的持久性为零 关闭沙盒后所有设置丢失,因此只适合单次测试,无法作为长期配置。

限制3:硬件虚拟化限制 某些内核设置依赖硬件虚拟化技术(如IOMMU),沙盒环境中可能无法完全启用。

2 可行边界

| 修改类型 | 可行性 | 说明 |

|---|---|---|

| 命令行参数 | ✅ 完全可行 | 浏览器启动时传入参数即可生效 |

| about:flags | ✅ 可行 | 沙盒内浏览器正常访问flags页面 |

| 注册表修改 | ⚠️ 受限 | 沙盒注册表与主机隔离,但修改后仅沙盒内生效 |

| 内核二进制修改 | ❌ 不推荐 | 二进制修改可能触发沙盒安全策略 |

3 与容器/虚拟机的对比

- Docker容器:修改浏览器内核更困难,因为缺少图形界面

- 完整虚拟机:修改完全可行,但资源开销大

- Windows沙盒:平衡了隔离性与便利性,适合快速验证

实操案例:在Windows沙盒中测试内核修改

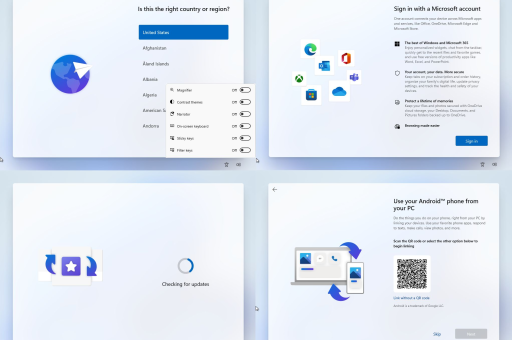

1 环境准备

-

确保系统已启用Windows沙盒:

- Windows 10/11 Pro/Enterprise版

- 在「控制面板→启用或关闭Windows功能」中勾选

Windows沙盒 - 重启电脑

-

打开Windows沙盒:开始菜单搜索“Windows Sandbox”

2 实例操作:禁用浏览器安全沙盒

目标:在沙盒内运行Edge浏览器,临时禁用浏览器自身的沙盒保护(仅用于测试)

步骤:

- 在沙盒内打开 PowerShell

- 执行命令:

"C:\Program Files (x86)\Microsoft\Edge\Application\msedge.exe" --no-sandbox --disable-features=RendererCodeIntegrity - 观察浏览器是否正常启动,且任务管理器中无“沙盒进程”隔离

3 实例操作:修改Chromium内核标志

目标:启用实验性GPU渲染功能

步骤:

- 在沙盒内启动Edge浏览器

- 地址栏输入

edge://flags - 搜索

GPU rasterization - 将其设为 Enabled

- 点击重启按钮(沙盒内浏览器重启,不影响主机)

4 验证修改是否生效

打开 edge://gpu 页面,查看GPU功能状态,若显示“GPU rasterization: Enabled”,说明内核设置已生效。

安全性权衡与最佳实践

1 沙盒修改的潜在风险

- 浏览器安全削弱:禁用

--no-sandbox会使浏览器失去标签页隔离,恶意网页可能攻击沙盒系统 - 数据泄露风险:在沙盒内进行的敏感操作可能被记录,因为沙盘本身并非完全不可穿透

- 稳定性问题:实验性内核设置可能导致浏览器崩溃

2 最佳实践建议

| 场景 | 推荐做法 |

|---|---|

| 测试新功能 | 使用Windows沙盒,关闭后自动清理 |

| 调试浏览器问题 | 在沙盒内用命令行参数启动,记录日志 |

| 开发扩展程序 | 结合沙盒和--enable-automation参数 |

| 安全研究 | 在沙盒+VMware双层隔离下测试 |

3 替代方案

- Chromium专用沙盒技术:

--virtual-time-budget等参数可在不修改内核的情况下模拟环境 - 浏览器多配置文件:使用

--user-data-dir指向临时目录,实现类似隔离效果

常见问题QA(问答环节)

Q1:沙盒环境修改内核设置会影响主机浏览器吗? A:不会,Windows沙盒是一个隔离系统,其内部的所有更改(包括浏览器内核参数)都只在该会话中生效,关闭沙盒后完全消失。

Q2:修改内核设置后浏览器崩溃,如何恢复? A1:在沙盒内直接关闭浏览器,重新启动时使用默认参数即可,如果沙盒损坏,直接关闭沙盒窗口,下次打开即为全新环境。

Q3:能否在沙盒内永久修改内核? A:不能,Windows沙盒是临时环境,每次启动都是全新的系统映像,如需持久化,建议使用完整虚拟机(VirtualBox/VMware)并创建快照。

Q4:沙盒环境中修改哪些内核设置最有价值? A:以下设置适合在沙盒内测试:

--disable-web-security:测试跨域功能--ignore-certificate-errors:测试自签名证书--enable-features=Portals:测试下一代页面导航技术

Q5:微软官方对在Sandbox中修改内核有何建议? A:微软官方文档允许用户在沙盒内进行任何测试操作,但强调不要依赖沙盒环境进行生产配置,建议修改后记录详细参数,便于在真实环境中复现。

- ✅ 沙盒环境可以修改浏览器内核设置,但仅限于临时测试

- ✅ 最有效的方式是通过命令行启动参数和about:flags页面

- ⚠️ 注意安全风险:禁用浏览器沙盒后需尽快复位

- ❌ 不适合用于永久性配置,关闭后所有修改失效

通过合理利用Windows沙盒,开发者和测试人员可以在不影响主机系统的前提下,安全地探索浏览器内核的高级设置,发现性能优化空间或调试复杂问题,建议每次测试后及时关闭沙盒,保持系统的清洁与安全。

标签: 浏览器内核