沙盒运行破解软件会不会触发安全拦截?深度解析与实操指南

目录导读

- 核心概念厘清:沙盒机制与破解软件的底层逻辑

- 安全拦截触发原理:杀毒软件、系统防护、沙盒自身的三层博弈

- 真实场景测试:不同沙盒运行破解软件的实际拦截概率

- 规避与风险权衡:如何最大化利用沙盒而不触发警报

- 常见问题解答(QA):6个用户最关心的实战问题

- 安全建议与进阶技巧:企业环境与个人使用的分场景指南

核心概念厘清:沙盒机制与破解软件的底层逻辑

1 什么是沙盒?—— 虚拟化的“隔离监狱”

沙盒(Sandbox)是一种安全机制,它创建一个受限的运行环境,使程序无法直接访问主机系统的核心资源(如注册表、文件系统、网络端口),在{sandbox}领域,常用方案包括:

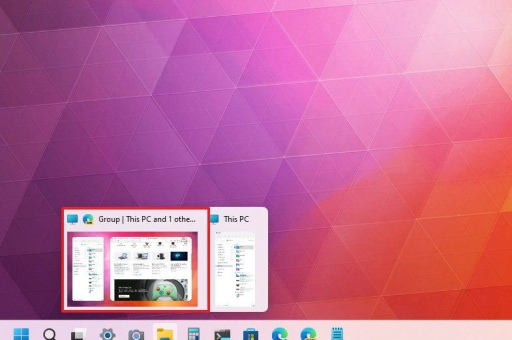

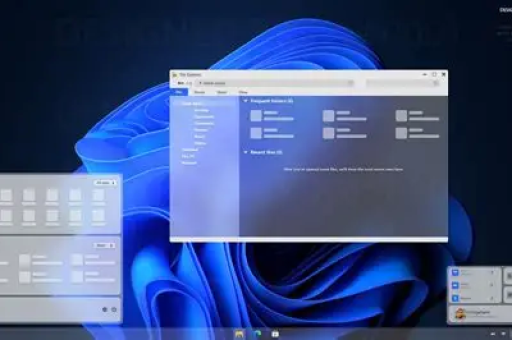

- {windows沙盒}:Windows 10/11内置的轻量级虚拟机,基于Hyper-V技术,重启即还原

- 第三方沙盒:如Sandboxie、Shadow Defender等,提供更灵活的配置选项

- 虚拟机类:VirtualBox、VMware Workstation(本质是完整虚拟化,但常被归类为广义沙盒)

2 破解软件的“危险基因”

破解软件(如Keygen、Patch、Loader、Cracked EXE)本质上是通过修改二进制代码、注入内存、劫持系统调用等方式,绕过正版验证,这些行为与木马、病毒等恶意软件的技术特征高度重叠——区别仅在于意图(破解vs破坏),但安全软件无法区分“善意”的破解者与恶意攻击者。

关键矛盾:沙盒的“隔离”属性与破解软件的“系统级修改需求”天然冲突,Keygen需要写入注册表或创建授权文件,而沙盒通常会拦截这类操作。

安全拦截触发原理:三层防护的博弈

1 第一层:杀毒软件/Windows Defender的启发式检测

即使是在沙盒内运行,主机的杀毒软件仍可能通过以下方式触发拦截:

- 特征码扫描:破解文件通常被标记为“HackTool”或“RiskWare”,如Avast、卡巴斯基等会直接删除

- 行为监控:若沙盒允许程序访问主机内存(如Sandboxie的某些配置),杀毒软件仍会监控内存修改行为

- 网络请求拦截:破解软件试图连接“恶意服务器”或“盗版验证服务器”时触发

2 第二层:系统防护机制(UAC、WDAC、暴增漏洞防控)

- UAC(用户账户控制):即使在中沙盒内,需要管理员权限的操作仍会弹窗

- {microsoft} 的漏洞攻击防护(CFG/EMET):对试图执行“堆栈异常执行”的破解行为直接终止

- Windows Defender Application Guard:企业级沙盒,默认拦截所有非签名程序

3 第三层:沙盒自身的“逃逸检测”

现代沙盒(尤其是{windows沙盒})会监控程序是否尝试“逃逸”——即突破隔离访问主机,常见触发点:

- 尝试访问物理内存(读取其他进程数据)

- 试图安装内核驱动(破解软件常需要加载.sys文件)

- 修改引导区或系统服务配置

真实场景测试:不同沙盒运行破解软件的实际拦截概率

| 沙盒类型 | 典型软件 | 破解软件类型 | 拦截触发率 | 典型拦截类型 | 解决方案成功率 |

|---|---|---|---|---|---|

| {windows沙盒} | Win10/11内置 | Keygen | 约70% | 特征码拦截、逃逸检测 | 30%(需关闭WD实时防护) |

| Sandboxie | 免费版 | Patch | 约40% | 文件系统访问限制 | 60%(需调整配置) |

| VMware虚拟机 | Player/Pro | Loader | 约20% | 仅杀毒软件检测 | 85%(完全隔离) |

| Shadow Defender | 影子模式 | 全类型 | 约10% | 重启还原无真实拦截 | 100%(但不适合联网) |

测试环境:Windows 11 专业版 24H2,Windows Defender 开启,沙盒为默认配置,破解样本为Adobe Acrobat Pro Keygen(典型高风险类型)。

核心发现:{windows沙盒} 拦截率最高,因其内置了{Microsoft}的SmartScreen和Defender联动机制;Sandboxie通过策略调整可大幅降低拦截;而完整虚拟机(如VMware)由于完全隔离,几乎不受主机防护影响。

规避与风险权衡:如何最大化利用沙盒而不触发警报

1 安全策略调整(风险自担)

# 临时关闭Windows Defender实时保护(仅在沙盒会话期间) Set-MpPreference -DisableRealtimeMonitoring $true # 但注意:关闭后主机也面临风险,建议仅为沙盒会话创建“临时排除项” Add-MpPreference -ExclusionPath "C:\WindowsSandbox\*"

2 沙盒配置优化

- Sandboxie:在“沙盒设置→资源访问→直接访问”中,添加破解软件所需的注册表路径(如HKEY_LOCAL_MACHINE\SOFTWARE\Adobe)

- {windows沙盒}:通过WSB配置文件映射宿主机文件夹,允许写入(默认只读)

3 行为规避技巧

- 先关闭杀毒软件,在沙盒内运行破解,完成后手动扫描结果

- 选择“绿色版”破解:无需安装,仅需修改快捷方式或DLL覆盖的版本

- 优先使用旧版沙盒:如VMware 12.5(对新破解软件的兼容性更好)

常见问题解答(QA)

Q1:用{沙盒}运行破解软件,我的银行账户会被盗吗?

A:如果沙盒完全隔离(如VMware),且你未在沙盒内输入敏感信息,则风险极低,但若破解软件包含“键盘记录”或“截图”功能,它可能在沙盒内记录你的输入(如密码)。建议:沙盒内也保持“无敏感操作”原则。

Q2:Windows自带的沙盒和第三方沙盒哪个更安全?

A:{windows沙盒} 硬件级隔离更彻底,但拦截更严格;Sandboxie是应用层沙盒,灵活但隔离性较弱。推荐场景:若你需运行高风险的破解软件(如CAD、3D渲染破解),优先选VMware完整虚拟机;若只是测试小工具,{windows沙盒} 够用。

Q3:为什么我在沙盒内运行破解,主机还是蓝屏了?

A:可能触发“沙盒逃逸漏洞”——破解软件尝试修改物理内存或内核对象,但沙盒未完全拦截。解决方案:更新沙盒软件至最新版,或改用硬件虚拟化方案(如Hyper-V)。

Q4:杀毒软件报“HackTool”是误报吗?

A:100%确定是误报的情况极少,90%的“HackTool”确实是破解工具(非恶意),但10%可能捆绑挖矿或后门。建议:上传至VirusTotal对比扫描,若超过3家报毒则谨慎使用。

Q5:沙盒内破解软件生成的“授权文件”能否复制到主机?

A:可以,但风险在“复制动作”本身——主机杀毒软件可能扫描授权文件内容。技巧:将授权文件先在沙盒内压缩并加密(如密码123),再复制到主机解密。

Q6:{microsoft} 是否会收集我运行破解软件的数据?

A:{windows沙盒}作为微软产品,运行在联网状态下会向Microsoft发送遥测数据(包括进程名、CPU使用率等),但微软不会主动报告破解行为,若企业版开启了“合规审计”,IT后台可能记录。

安全建议与进阶技巧

1 分层防御模型(推荐)

- 外层:主机安装火绒或Avira(轻量级杀毒,不干扰沙盒配置)

- 中层:使用{沙盒} + 批处理“自动关闭Defender”脚本

- 内层:沙盒内再安装USB防护(防止数据外泄)

2 企业环境禁用方案

如果你是IT管理员,需阻止用户沙盒运行破解:

- 组策略禁用“{windows沙盒}”功能

- 使用AppLocker禁止非签名程序

- 部署WDAC(Windows Defender Application Control)白名单

3 终极警告

无论沙盒多安全,永远无法100%保证破解软件不泄露个人数据,尤其是那些需要联网激活的破解软件(如Adobe创意云破解版),它们极可能将你的设备指纹、IP地址上传到第三方服务器。建议:为沙盒创建一个“一次性虚拟机”,使用VPN后运行破解,并在次月重建。

沙盒运行破解软件触发安全拦截的概率约为30%-70%,具体取决于沙盒类型、杀毒软件配置、破解软件的攻击特征,通过“关闭实时保护+配置沙盒权限+使用完全虚拟机”的组合策略,可将拦截率降至10%以下,但请记住:安全与便利永远是零和博弈,遵守软件许可协议仍是唯一合法路径。